📜

Nation-State Cyber Actors Analysis Report

중국, 북한, 러시아 등 국가 기반의 위협 행위에 대한 분석 보고서를 확인할 수 있습니다.

Gallery

Table

목차

1. 개요

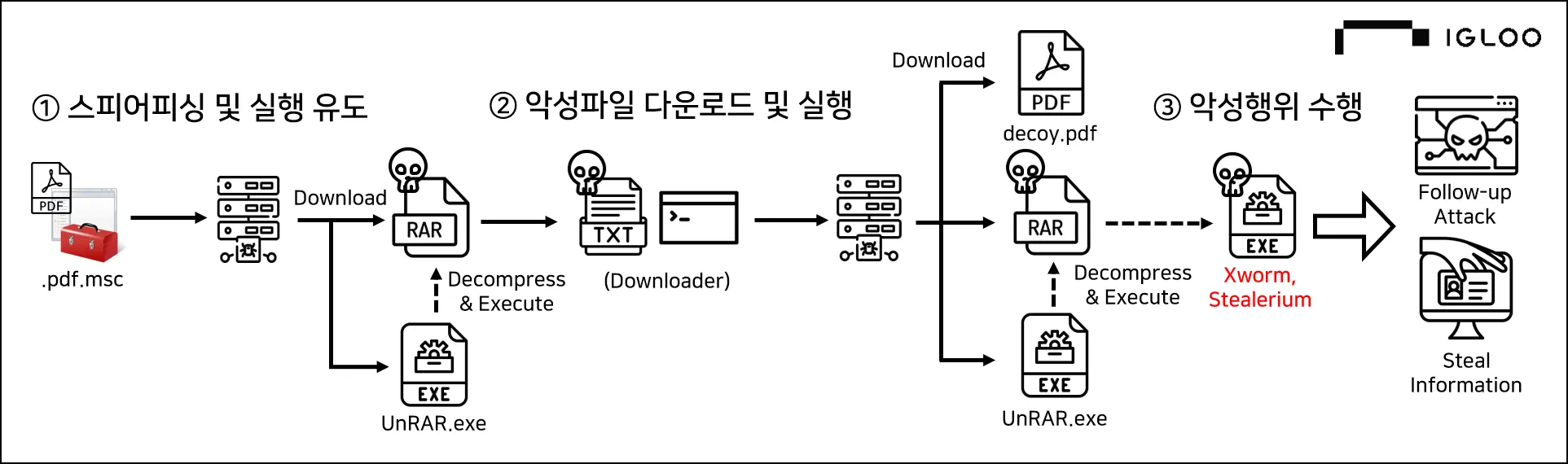

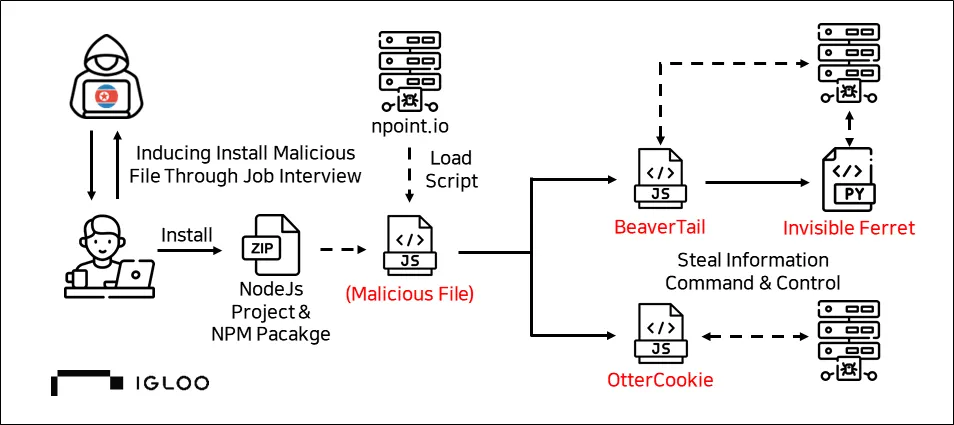

○ 최근 북한 위협 행위자들이 IT 개발자로 위장 취업을 하려는 공격 행위가 증가하고 있는 가운데, 위장 취업을 목적으로 사용된 것으로 추정되는 Github계정 2건(CryptoNinja0331, ican0220)의 분석을 진행했습니다.

절차 | 주요 키워드 | IT개발자 위장 취업을 위한 상세 절차 |

1 | 타깃선정 | 개발 분야 종목별 시장 조사 후 취업 대상 분야 선정 |

2 | 위장취업 자료 준비 | 위장 취업에 필요한 이력서, 포트폴리오, 이메일 계정 등을 준비 |

3 | 위조계정의 페르소나를 통한 구직활동 | 타인의 개인정보를 도용하여 신규 생성한 위장 계정으로 프리랜서 구인구직 사이트 등을 통해 구직활동 수행 |

4 | 원격도구 사용 | VPN, VPS, 협업 도구, 원격 제어 도구 등을 이용하여 업무 수행 |

5 | 자금이체 | 임금 수령 후 가상자산 플랫폼을 이용해 자금 이체 |

[표 1] 개발자 위장 취업 프로세스

1.

이력서에 사용될 위장 사진의 원본 얼굴 사진이 동양인의 특징을 띔

2.

위장 취업 준비 시 조직 단위로 작업 수행, 작업 수행원 이름 표기방식이 한국식 이름의 약어로 추정

3.

북한 IT 개발자들이 위장 취업 시 사용하는 것으로 알려진 Astrill VPN, Teamviewer, Anydesk 등의 프로그램 사용

4.

채용담당자로 위장해 접근 시 유포하는 것으로 알려진, 화상 회의 프로그램(Zoom)으로 위장한 악성 파일 발견됨

○ 최근 북한 개발자가 외화획득 및 정보탈취 등의 목적으로 타 국적으로 신분위조를 통해 위장취업 캠페인을 다수 시도 하고 있어서, 원격근무 및 재택근무환경의 기업의 채용담당자 및 구직자의 각별한 주의가 필요합니다.

[IG-25-2008-O] Github를 통한 북한 IT 개발자 위장 취업 캠페인 : North Korean IT Developer Fake Employment Campaign via Github

DPRK

Github

위장취업

Ramsay

ican0220

CryptoNinja0331

정보도용

2025/02/18

GyeongRyeol Kim

Executive Summary

•

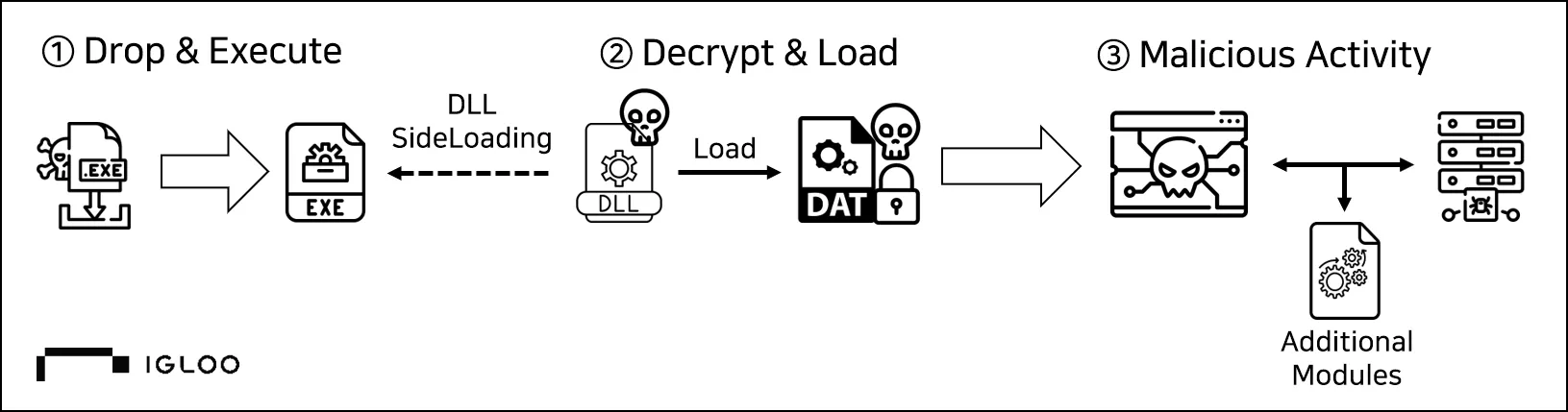

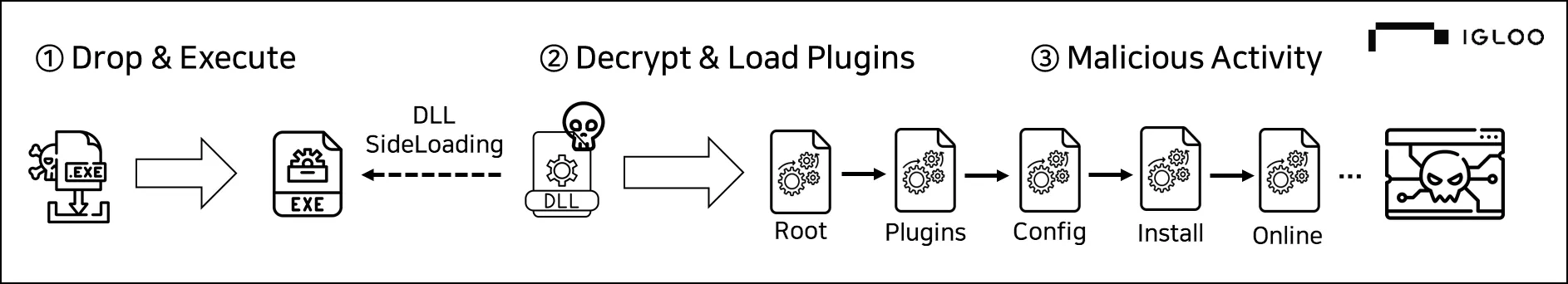

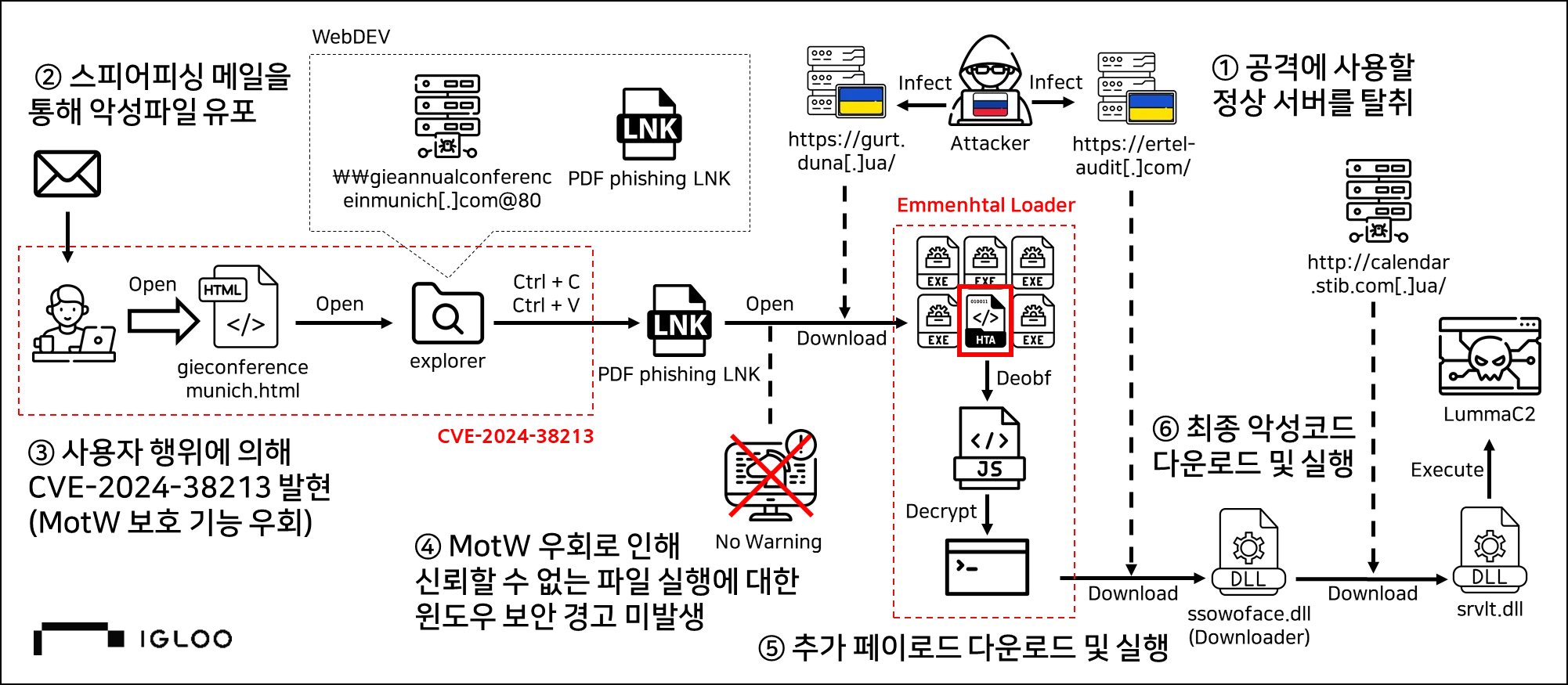

(Attack Overview) 2024년 6월, 북한 위협 그룹인 APT37(Scarcruft)이 JScript9.dll 내의 CVE-2024-38178취약점을 악용하여 한국 내 특정 조직을 대상으로 공격을 수행한 내용이 포착

•

(Using Vulnerability) 2020년 11월 공개된 CVE-2022-41128을 우회하는 Type Confusion 취약점 CVE-2024-38178을 사용

- CVE-2024-38178은 JScript9.dll의 JIT 엔진이 일반 산술 변환 예외 연산자로 초기화된 변수에 잘못된 최적화를 수행하면서 발생하는 ‘Type Confusion 취약점’으로, 2022년 11월에 공개된 CVE-2022-41128 패치를 우회한 공격

- CVE-2022-41128은 2022년 북한 배후의 위협 그룹이 악용한 것으로 미루어 공격자들이 취약점을 무기화(Weaponization)했을 가능성이 높으며, 공격자는 해당 취약점으로 Windows시스템에 RCE(Remote Code Execution)이 가능

•

(Distribution Methods) 국내 광고 대행사 중 한 업체의 광고 서버를 해킹한 후, Toast 광고 프로그램에 전달되는 HTML 코드(ad_toast.html)에 악성 iframe을 삽입하여 경유지를 통해 취약점 Exploit 코드가 포함된 JavaScript가 로드 되도록 변조 후 유포

•

(Action) 악성 스크립트 다운로드 후 Ruby 기반의 악성 스크립트를 통해 최종적으로 ROKRAT를 실행하여 클라우드 스토리지(Yandex, pCloud)로 정보 탈취 및 데이터 업로드·다운로드 수행

•

(Mitigation) 영향받는 버전의 Windows 사용 시 Windows 2024년 8월 이후 누적 업데이트 적용 또는 Microsoft Edge의 Internet Explorer 모드 비활성화

Reference

본 문서에는 공개된 정보를 기반으로 작성됨에 따라 하기 자료를 토대로 작성되었음을 밝힙니다.

1. Overview

1.1. Introduction

ScarCruft는 주로 해외 파견 근로자, 기자 및 선교사, 국내 대북 전문가 및 탈북자 등 북한 관련 인물들을 대상으로 해킹 메일이나 악성 모바일 앱(apk)을 유포하는 타깃형 공격을 통해 공격 대상의 휴대전화 기록, 데스크톱 기록, 메신저 채팅 기록 등의 탈취를 목적으로 한다.

과거 IE(Internet Explorer)의 취약점인 CVE-2022-41128(CVSS 8.8)을 악용한 대규모 공격을 진행하였으며, 이번 공격에서는 광고업계에서 ‘Toast 광고’로 불리는 무료 S/W 내 팝업광고 프로그램이 사용하는 IE 신규 취약점을 악용하였다. 해당 취약점(CVE-2024-38178, CVSS 7.5)은 Microsoft에서 2024년 8월 13일에 취약점 패치를 배포하였다.

Analyzing the North Korean hacking group APT37 (Scarcruft) attack with CVE-2024-38178 : Operation Code On Toast

CVE

APT37

ScarCruft

CVE-2024-38178

CVE-2022-41128

Type Confusion

Ruby

RokRAT

Malware

DPRK

2024/10/23

Wonbo Oh

GyeongRyeol Kim